Vernetzte Komplettlösungen für die Absicherung von Firmengeländen

Intelligenter Werkschutz

Mit dem Ziel eines modernen Gelände- und Personenschutzes stehen Unternehmen vor der Herausforderung, Sicherheitssysteme zukünftig miteinander zu verknüpfen. Eine zentrale Rolle auf dem Weg in den modernen Werkschutz spielt die Vernetzung sämtlicher Gewerke in einer individuell auf den Betreiber zugeschnittenen, skalierbaren Lösung.

Die Sicherheit eines Unternehmens und seiner Mitarbeiter benötigt zeitgemäßen Schutz, um aktuellen Gefahrenpotenzialen wie Betriebsspionage, Vandalismus und Diebstahl entgegenzuwirken. Im besten Fall geht mit der Modernisierung der Anlage eine Optimierung aller diesbezüglichen Ressourcen einher. Fehlende hausinterne Expertise und die Vielfalt an Möglichkeiten erschweren es allerdings, fundierte Entscheidungen zu treffen. Wie stellt man sicher, modernen Sicherheitsanforderungen gerecht zu werden? Wie können Prozesse optimiert werden? Entscheidend bei einem modernen, intelligenten Sicherheitskonzept ist dabei eine sinnvolle und komfortabel bedienbare Verknüpfung aller Komponenten, um Ressourcen optimal zu nutzen und eine lückenlose Überwachung zu garantieren.

PSIM: Wenn Sicherheitssysteme Hand in Hand gehen

Oftmals sind Bestandssysteme im Werkschutz veraltete Einzellösungen, die lediglich innerhalb der eigenen Funktion wirksam sind. Die Konzeption einer digital vernetzten Lösung setzt dabei auf ein komfortables Zusammenspiel aller Komponenten. Mittels eines sogenannten Physical Security Information Systems (PSIM) werden in einem Sicherheitskonzept beispielsweise Zutrittskontrolle, Spursteuerung sowie die Überwachung von Gelände, Hallen und Zäunen miteinander verbunden und nur über eine einzige Benutzeroberfläche verwaltet. Das PSIM übernimmt dabei die Funktion einer übergeordneten Software, die alle Funktionen von Einzelkomponenten wie z. B. das Video-Management-System, miteinander verbindet.

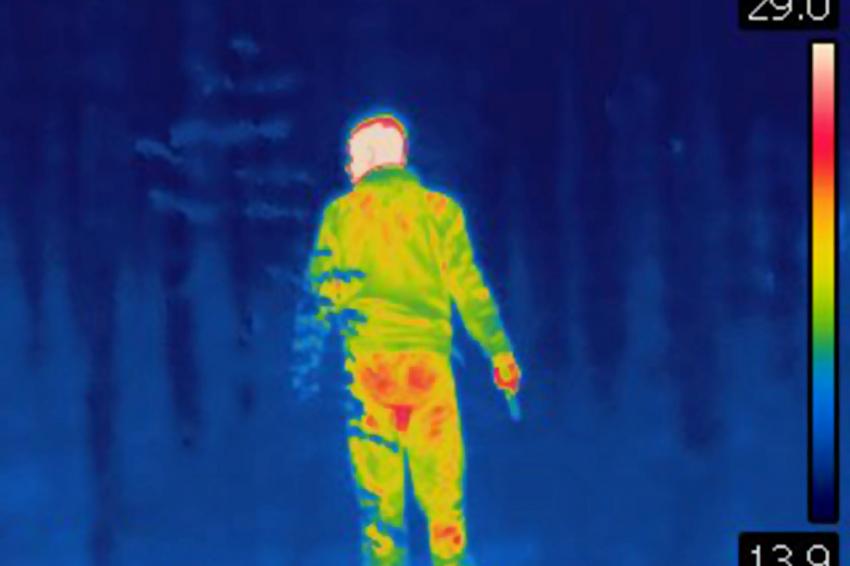

Wärmebildkameras im Einsatz für die Zaunüberwachung

Zäune begrenzen klassischerweise ein Werksareal und sollen gegen unbefugten Zutritt schützen. Der Einsatz von Wärmebildkameras gehört hier zu wirksamen Komponenten innerhalb des Gesamtsicherheitskonzepts. So sind sie in der Lage, Bewegungsmuster witterungs- und lichtunabhängig zu kategorisieren und unterscheiden gezielt Pflanzen, Tiere, Menschen und Fahrzeuge. Entsteht ein Alarmszenario, stellt sodann das PSIM seine Stärken unter Beweis: In der Alarmzone erfolgen die Zuschaltung einer Beleuchtung sowie die gleichzeitige Aktivierung einer Lautsprecherdurchsage – beides dient der Abschreckung. Parallel erhalten Wachdienst oder Leitstelle eine Benachrichtigung und per Live-Stream gesendete Bilder des Geschehens. Je nach Gegebenheit können zudem visuelle Kameras zur besseren Identifizierung installiert werden, die im Alarmfall ebenfalls auf die betroffene Zone schwenken und Live-Bilder übermitteln.

Keine ungebetenen Gäste: digitale Zutrittskontrolle und Torsteuerung

Eine weitere große Herausforderung im modernen Werkschutz: das Zusammenspiel von Sicherheit und reibungslosem Ablauf an den Ein- und Ausfahrten des Geländes. Verfügt ein Unternehmen beispielsweise über mehrere, teilweise mehrspurige Zufahrten, kommt es täglich zu einem hohen Verkehrsaufkommen, das kontrolliert und auf Zugangsberechtigungen überprüft werden muss. Dieser Ablauf lässt sich bequem und zeitsparend steuern und kontrollieren: Per Bedienpult oder Fernsteuerung können LED-Fahrspuranzeigen den Verkehr optimal leiten und Rückstaus, zum Beispiel bei Schichtanfang und -ende, vermeiden. Geht man noch einen Schritt weiter, so lassen sich die ein- und ausfahrenden Fahrzeuge mittels kamerabasierter Kennzeichenerkennung erfassen. Die Autorisierung erfolgt nach dem Scan und Abgleich mit einer hinterlegten Datenbasis, die sowohl eine White- als auch Blacklist umfassen kann. Je nach Klassifizierung öffnet sich daraufhin die Schranke automatisch oder der Pförtner bzw. die Leitstelle erhalten eine Warnmeldung.

Schutz von Freiflächen

Zur Überwachung von Freiflächen, wie beispielsweise Park- oder Vorplätzen, ist ergänzend die Installation kombinierbarer Kamerasysteme sinnvoll. Idealerweise kommen dabei 360°- sowie Dome-Kameras mit integrierter Infrarotbeleuchtung zum Einsatz. Die Auswahl des relevanten Bereichs erfolgt via Mausklick im Video-Management-System, woraufhin die zugeordnete Kamera diesen inklusive der gewünschten Zoom-Stufe anfährt. Andere Freiflächen, wie beispielsweise ein Bereich zwischen Halle, Gebäude und Geländegrenze, kann für einen lückenlosen Werkschutz mittels einer Kombination aus Kamera und Radar gesichert werden. Ähnlich der beschriebenen Zaunlösung, erfasst in diesem Fall der Radar ein bestimmtes Areal; im Alarmfall wird eine Kamera zugeschaltet und die Live-Bilder werden an die Leitstelle übermittelt.

IT und Datenschutz: Safety first!

Zwei wichtige Fragen im modernen Werkschutz bleiben nicht zuletzt noch zu klären: Wie ist es um den Datenschutz bestellt? Und was passiert, wenn das IT-basierte Sicherheitssystem droht auszufallen? Sämtliche erzeugte Daten sollten selbstverständlich verschlüsselt übertragen werden. Zum Schutz personenbezogener Daten müssen in modernen Sicherheitssystemen zudem Konzepte zum Einsatz kommen, die gewährleisten, dass über das Überwachungssystem erfasste Menschen nicht in ihren Persönlichkeitsrechten verletzt werden. Konkret ist diese einerseits über „Privatzonen“ zu realisieren. Hier werden bestimmte Bereiche, beispielsweise fremde Grundstücke, Häuser oder öffentliche Bereiche, auf einer Kamera definiert und dauerhaft verdeckt. Des Weiteren besteht über eine so genannte Maskier-Software inzwischen die Möglichkeit, Personen live auszublenden bzw. nur schemenhaft darzustellen, ohne einen konkreten Hinweis auf deren Identität zu geben. Zum Schutz vor Ausfällen und unbefugten Zugriffen kann jede Komponente wiederum mit einem Alarm versehen werden, der umgehend über eine Fehlfunktion informiert. Schließlich sorgen die Redundanz des kompletten Systems, die Möglichkeit einer Glasfaser-Ringleitung und auch der Einsatz einer USV (unterbrechungsfreien Stromversorgung) für eine reibungslose und unterbrechungsfreie Datenübertragung.

Fazit

Ebenso relevant wie der Einsatz der richtigen Technologie ist es, den konkreten Bedarf des Anwenders bereits während der Konzeptionsphase in den Fokus zu rücken. Besteht das Ziel darin, den gesamten Werkschutz zu modernisieren und gleichzeitige Prozessoptimierungen zu generieren, bedarf es intelligenter IT-Sicherheitslösungen, die unterschiedliche Gewerke miteinander verbinden und die jeweiligen Komponenten auf Grundlage individueller Anforderungen skalieren können. Somit wird Sicherheit zu einem automatisierten Prozess, der sich in bereits bestehende Systeme integrieren, einheitlich steuern und zukunftsfähig erweitern lässt.