Angriff von zwei Seiten - Kritische Infrastrukturen zwischen Corona und Cyberattacken

Funktionierende Infrastrukturen sind von existenzieller Bedeutung für das staatliche Gemeinwesen und für die Grundversorgung der Bevölkerung. Nach der Nationalen Strategie zum Schutz Kritischer Infrastrukturen gelten diese dann als „kritisch“, wenn sie für die Funktionsfähigkeit moderner Gesellschaften von großer Bedeutung sind und ihr Ausfall oder ihre Beeinträchtigung nachhaltige Störungen im Gesamtsystem zur Folge hat.

Nach der aktuellen sektorellen Einteilung des BMI, des Bundesamtes für Bevölkerungsschutz und Katastrophenhilfe (BKK) und des BSI gehören zu den Kritischen Infrastrukturen die Bereiche Energie, Informationstechnik und Telekommunikation, Transport und Verkehr, Gesundheit Notfall- und Rettungswesen, Wasser, Ernährung, Finanz- und Versicherungswesen, Staat und Verwaltung, Medien und Kultur sowie neuerdings Siedlungsabfallentsorgung. Insgesamt lassen sich diesen Segmenten 26 Branchen zurechnen. Ihre Kritikalität ist das relative Maß für die Bedeutung einer Infrastruktur in Bezug auf die Konsequenzen, die eine Störung oder ein Funktionsausfall für die Versorgungssicherheit der Gesellschaft mit wichtigen Gütern und Dienstleistungen hat.

Das Ausmaß der Kritikalität richtet sich auch danach, ob der Funktionsausfall auf einer regionalen oder auf nationaler Ebene droht. So hat die US-Bundesregierung nach einem Ransomwareangriff der Tätergruppe Dark Side auf IT-Systeme der Betreiberfirma von Ölleitungen in den USA, Colonial Pipeline, im Mai 2021 den nationalen Notstand ausgerufen, um die Versorgung der Bevölkerung mit Kraftstoff sicherzustellen. Die Pipeline transportiert fast die Hälfte des an der Ostküste der USA benötigten Kraftstoffs. Zur Unterstützung des Risiko- und Krisenmanagements der Betreiber Kritischer Infrastrukturen hat das BMI im Mai 2011 einen Leitfaden herausgegeben, in dem Rahmenbedingungen und rechtliche Vorgaben, die Risikoanalyse, vorbeugende Strategien und das Krisenmanagement behandelt werden.

Bedrohung des Gesundheitswesens

Die Kritische Infrastruktur des Gesundheitswesens ist in Pandemie einer zweifachen Bedrohung ausgesetzt: durch die Folgen der Verbreitung des Corona-Virus und durch Cyberattacken. Im Netzwerk des Gesundheitswesens versorgen rund 1.900 Krankhäuser, etwa 150.000 Ärzte, ca. 28.000 Psychotherapeuten und fast 19.500 Apotheken die 83 Millionen Menschen in Deutschland.

Die ständig steigenden Zahlen an infizierten Menschen, an Krankenhausaufnahmen und Intensivbehandlungen, das Auftreten von Mutationen des Virus, die Zeit bis zur Entwicklung wirksamer Impfstoffe und Medikamente, Lieferengpässe, Impfverweigerungen, die begrenzte Zahl an Intensivbetten und vor allem die ständige Überlastung von Pflegerinnen und Pflegern, gesteigert durch den Ausfall infolge Infizierung oder Quarantäne, zeigen in ihrer Gesamtheit die Grenzen eines voll funktionierenden Gesundheitswesens auf. Bei einer Blitzumfrage der Deutschen Krankenhausgesellschaft Mitte Januar 2022 gab jedes fünfte Krankenhaus an, dass mehr als 20 % Pflegekräfte als üblich in dieser Jahreszeit erkrankt seien.

Die Normierung der Impfpflicht für Beschäftigte in Einrichtungen des Gesundheits- und Pflegebereichs nach dem Gesetz zur Stärkung der Impfprävention gegen Covid-19 vom 10.12. 2021 kann zu einer zusätzlichen Reduzierung von Pflegekräften führen. Die im Januar 2022 nahezu exponentiell ansteigenden Infektionen können durch die Vielzahl von Krankmeldungen und Quarantänepflichten die Einsatz- und Leistungsfähigkeit auch anderer Kritischer Infrastrukturen erheblich beeinträchtigen. Hier ist ein frühzeitig einsetzendes, vorausschauendes Notfall- und Krisenmanagement dringend geboten.

Lösegeld gegen Entschlüsselung

Auch Cyberattacken können mindestens auf regionaler Ebene das Gesundheitssystem empfindlich treffen. So berichtete der SWR am 17. Juli 2019, dass unbekannte Cyberkriminelle das komplette Netzwerk des DRK-Klinikverbunds von elf Krankenhäusern in Süddeutschland lahmgelegt hatten und für eine Entschlüsselung der Daten Lösegeld verlangten. Am 20. September 2020 wurde das Universitätsklinikum Düsseldorf mit einem Ransomware-Angriff attackiert. Das Klinikum ist mit seinen 32 Kliniken ein Grundspeiler der Patientenversorgung in NRW. Es musste die meisten Windows-Server herunterfahren, um Zugriffe auf das interne Netzwerk auszuschließen.

Bei einem Angriff auf die Europäische Arzneimittelagentur EMA am 9. Dezember 2020 erbeuteten die Täter Daten über den Impfstoff Biontech-Pfizer. Sie veröffentlichten die Daten und manipulierten sie so, dass Zweifel an der Wirksamkeit des Impfstoffes entstehen sollten.

Im Oktober 2020 gelang es Hackern, die Krankenakten von etwa 40.000 Patienten des Psychotherapiezentrums Vastaamo in Finnland zu stehlen. Weil eine Lösegeldzahlung verweigert wurde, begannen die Täter, täglich die Akten von hundert Patienten im anonymen Tor-Netzwerk zu veröffentlichen.

Am 29. November 2021 wurde der Mailserver der Bayerischen Krankenhausgesellschaft mit einer Schadsoftware infiziert. Nach einer Analyse von Check Point wurden 70 % der deutschen Krankenhäuser über eine Schwachstelle bei der Remote Code Execution angegriffen.

Da immer mehr medizinische Geräte miteinander vernetzt werden, muss sichergestellt werden, dass Mitarbeiter nur Zugriff auf Daten haben, die sie wirklich benötigen. Der IT-Dienstleister DXC Technology beklagt im deutschen Gesundheitswesen heterogen gewachsene IT-Systeme, fehlendes IT-Personal und einen Investitionsstau. Netzwerke müssen konsequenter separiert und Arbeitsrechner durch eine Mehrfaktor-Authentifizierung abgesichert werden. Das BSI hat schon im März 2013 einen Leitfaden über IT-Risiken im Gesundheitswesen erarbeitet. In Ihm wird die Methode der Risikoanalyse Krankenhaus IT – RiKrIT – mit den notwendigen vorbereitenden Aktivitäten, der Analyse der Kritikalität, der Identifizierung und Bewertung und Behandlung der Risiken dargestellt und aufgezeigt, wie Handlungsbedarf für die Gewährleistung angemessener IT-Sicherheit erkannt werden kann.

Bedrohung der IT-Sicherheit

Cyberattacken waren schon vor der Corona-Pandemie in allen Segmenten Kritischer Infrastrukturen an der Tagesordnung. So wurde zum Beispiel der Flugzeughersteller Airbus im Jahr 2019 von einer Serie von Cyberangriffen getroffen. Im November 2020 wurden die IT-Systeme am Flughafen Saarbrücken durch Ransomware verschlüsselt. Seit 1. Januar 2022 müssen die nach dem LuftSiG regulierten Unternehmen gemäß der DVO(EU) 2019/1583 Anforderungen an die IT-Sicherheit, vor allem zur Detektion von Cyberattacken und zum Informationsaustausch über Schwachstellen und Schadsoftware, umsetzen.

Von einer schweren Hackerattacke auf den Rüstungskonzern und Automobilzulieferer Rheinmetall berichtete die FAZ am 28. September 2019. Die regulären betrieblichen Prozesse waren danach an mehreren Standorten erheblich gestört. Im Februar 2020 wies silicon.de auf eine neue Ransomware (EKANS) hin, die auf industrielle Steuerungssysteme ziele und Kritische Infrastrukturen bedrohe.

Die Tagesschau meldete am 31. Januar 2020, das Chemieunternehmen Lanxess sei Opfer eines Hackerangriffs geworden. Hinter der Attacke stecke eine Gruppe mit dem Namen „Winnti“. Das BfV ging davon aus, dass es weitere unbekannte „Winnti“-Opfer in der Chemiebranche gab. Im Jahresbericht für den Zeitraum Juni 2019 bis Mai 2020 registrierte das BSI einen Anstieg der Hackerangriffe auf Kritische Infrastrukturen im Zweijahresrhythmus von 145 auf 419, davon 73 auf die Stromversorgung und 65 auf den Bereich Finanzen und Versicherungen.

Angriffe auf die Lieferkette

Gehäuft haben sich 2021 vor allem Angriffe auf die „Supply Chain“. So wurden durch einen Angriff auf das IT-Netzwerk der deutschen Lebensmittelkette Tegut vor allem die Warenwirtschaftsprogramme, die die Logistik steuern, lahmgelegt. Und auch große IT-Unternehmen waren mehrfach Ziel von Hackerangriffen. Durch eine Ransomware-Attacke auf die Plattform des IT-Hauses Kaseya wurden Lieferketten von Geschäftspartnern und Kunden, auch in Deutschland, unterbrochen. Für eine Entschlüsselung verlangten die Hacker die Rekordsumme von 70 Millionen Dollar.

Eine Schwachstelle im Exchange-Server von Microsoft führte im März 2021 zur Angreifbarkeit einer Vielzahl von Servern, so dass das BSI die Lage als „extrem kritisch“ einstufte. Im Dezember 2021 veranlasste eine entdeckte Schwachstelle in der Java-Bibliothek Log4) das BSI zur Ausrufung der höchsten Warnstufe rot, weil damit Auswirkungen auf unzählige weitere Produkte verbunden waren. Allein bis zum 13. Dezember hat Checkpoint 830.000 Angriffe auf die Schwachstelle registriert. In einer Bewertung des Einflusses von Covid-19 auf Cybercrime kommt Interpol zu dem Ergebnis, dass ein Zielwechsel der Angriffe von kleineren auf größere Unternehmen und auf kritische Infrastrukturen signifikant sei.

Schwachstellen vermeiden

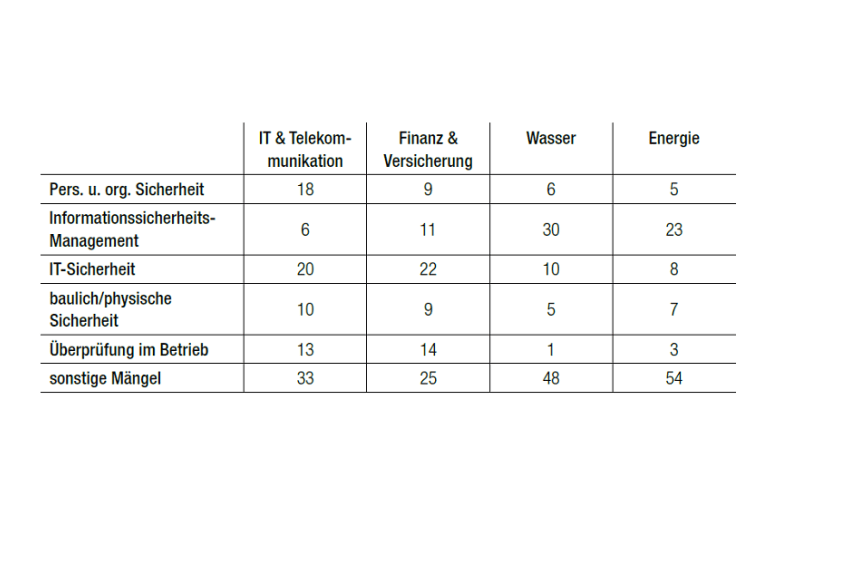

Eine der wirksamsten Präventionsziele zur Reduzierung von Cyberangriffen Kritischer Infrastrukturen ist die Vermeidung von Schwachstellen. Das BSI hat im Lagebericht zur IT-Sicherheit in Deutschland 2021 im Rahmen der Prüfung turnusmäßiger Nachweise zum Umsetzungsstatus der Sicherheitsanforderungen in den Sektoren Informationstechnik und Telekommunikation, Finanz- und Versicherungswesen, Wasser und Energie insgesamt 1805 Sicherheitsmängel gefunden und analysiert (in Prozenten aller jeweiligen Mängel) – siehe Tabelle.

KRITIS-Betreiber sind nach § 8a/b IT-Sicherheitsgesetz 2.0 verpflichtet, Vorkehrungen zur Prävention und zur Bewältigung von IT-Sicherheitsvorfällen zu treffen und sie dem BSI zu melden. Sicherheitsanforderungen an die Telekommunikation sind im Sicherheitskatalog von § 109 Abs.6 TKG geregelt. Die Betreiber sind verpflichtet, kritische Netzkomponenten einer Sicherheitszertifizierung zu unterziehen.

Basis für den Aufbau sicherer 5g/6G-Netze ist der Katalog an Sicherheitsanforderungen, den die Bundesnetzagentur zusammen mit dem BSI und dem BfDI auf der Grundlage von § 109 TKG aktualisiert hat. Derzeit erarbeitet das BSI eine Zertifizierungsstrategie für 5G. Die IT-Sicherheit in der Energiewirtschaft soll durch die Verwendung intelligenter Messsysteme (Smart Meter Gateways) über eine sichere Kommunikationsstruktur erhöht werden.

Ähnlich den Betreibern kritischer Infrastrukturen unterliegen „Unternehmen im besonderen öffentlichen Interesse“ im Sinne von § 2 Abs.14 Nrn. 1-3 IT-Sicherheitsgesetz 2.0, insbesondere Unternehmen mit einer hohen inländischen Wertschöpfung und erheblicher volkswirtschaftlicher Bedeutung für die Bundesrepublik Deutschland, nach § 8f dieses Gesetzes bestimmten Selbsterklärungs- und Meldepflichten.

Eine Plattform für die operative und konzeptionelle sicherheitsrelevante Zusammenarbeit von KRITIS-Betreibern bildet der „Umsetzungsplan Kritische Infrastrukturen – UP KRITIS“. 750 Unternehmen und sonstige Organisationen sind bis Mai 2021 Teilnehmer dieser Plattform unter der Moderation des BSI geworden. Unter diesem Dach arbeiten die Betreiber zusammen mit Fachverbänden und den zuständigen Sicherheitsbehörden in Themen- und Branchen-Arbeitskreisen.